امروزه بحث امنیت در تمام حوزه ها از اهمیت بالایی برخوردار بوده و در مورد سیستم عامل هم این اهمیت دوچندان می شود زیرا هم خود سیستم عامل و هم سرویسی که بر روی این سیستم عامل در حال اجرا است تحت الشعاع قرار میگیرد. بنابراین در این دوره سعی شده تا راههای جلوگیری از آسیب پذیری بر روی سیستم عامل لینوکس توضیح داده شود و مباحث پایه ای همانند بررسی و ایجاد انواع مجوز های دسترسی ، پیکیربندی فایروال مورد بررسی قرار گیرد. امروزه بحث امنیت در تمام حوزه ها از اهمیت بالایی برخوردار بوده و در مورد سیستم عامل هم این اهمیت دوچندان می شود زیرا هم خود سیستم عامل و هم سرویسی که بر روی این سیستم عامل در حال اجرا است تحت الشعاع قرار میگیرد. بنابراین در این دوره سعی شده تا راههای جلوگیری از آسیب پذیری بر روی سیستم عامل لینوکس توضیح داده شود و مباحث پایه ای همانند بررسی و ایجاد انواع مجوز های دسترسی ، پیکیربندی فایروال مورد بررسی قرار گیرد. |

امروزه بحث امنیت در تمام حوزه ها از اهمیت بالایی برخوردار بوده و در مورد سیستم عامل هم این اهمیت دوچندان می شود زیرا هم خود سیستم عامل و هم سرویسی که بر روی این سیستم عامل در حال اجرا است تحت الشعاع قرار میگیرد. بنابراین در این دوره سعی شده تا راههای جلوگیری از آسیب پذیری بر روی سیستم عامل لینوکس توضیح داده شود و مباحث پایه ای همانند بررسی و ایجاد انواع مجوز های دسترسی ، پیکیربندی فایروال مورد بررسی قرار گیرد.

|

یک زنجیره بلوکی از اطلاعات را تصور کنید که حاوی اطلاعات خیلی مهمی هست و اطلاعات شما هم جزو آن میباشد. جدای از اینکه چه اطلاعاتی را ارسال میکنید, باید اطمینان حاصل کنید که این اطلاعات به دست فرد یا افراد مورد نظر شما بدوم هیچ دخل و تصرفی برسد. یک زنجیره بلوکی از اطلاعات را تصور کنید که حاوی اطلاعات خیلی مهمی هست و اطلاعات شما هم جزو آن میباشد. جدای از اینکه چه اطلاعاتی را ارسال میکنید, باید اطمینان حاصل کنید که این اطلاعات به دست فرد یا افراد مورد نظر شما بدوم هیچ دخل و تصرفی برسد. |

یک زنجیره بلوکی از اطلاعات را تصور کنید که حاوی اطلاعات خیلی مهمی هست و اطلاعات شما هم جزو آن میباشد. جدای از اینکه چه اطلاعاتی را ارسال میکنید, باید اطمینان حاصل کنید که این اطلاعات به دست فرد یا افراد مورد نظر شما بدوم هیچ دخل و تصرفی برسد. یک زنجیره بلوکی از اطلاعات را تصور کنید که حاوی اطلاعات خیلی مهمی هست و اطلاعات شما هم جزو آن میباشد. جدای از اینکه چه اطلاعاتی را ارسال میکنید, باید اطمینان حاصل کنید که این اطلاعات به دست فرد یا افراد مورد نظر شما بدوم هیچ دخل و تصرفی برسد. |

|

یک زنجیره بلوکی از اطلاعات را تصور کنید که حاوی اطلاعات خیلی مهمی هست و اطلاعات شما هم جزو آن میباشد. جدای از اینکه چه اطلاعاتی را ارسال میکنید, باید اطمینان حاصل کنید که این اطلاعات به دست فرد یا افراد مورد نظر شما بدوم هیچ دخل و تصرفی برسد. یک زنجیره بلوکی از اطلاعات را تصور کنید که حاوی اطلاعات خیلی مهمی هست و اطلاعات شما هم جزو آن میباشد. جدای از اینکه چه اطلاعاتی را ارسال میکنید, باید اطمینان حاصل کنید که این اطلاعات به دست فرد یا افراد مورد نظر شما بدوم هیچ دخل و تصرفی برسد.

|

|

قسمت دوم وبینارآشنایی با وی سن توضیحات کلی در مورد چیستی و جایگاه محصول VMWare VSAN،،پیش نیازهای پیاده سازی، چگونگی عملکرد این محصول، بررسی سازگاری با محصولات دیگر شرکت VMWare، انواع مدل های طراحی و موارد استفاده از آن در زیرساخت های مختلف ارائه خواهد شد. قسمت دوم وبینارآشنایی با وی سن توضیحات کلی در مورد چیستی و جایگاه محصول VMWare VSAN،،پیش نیازهای پیاده سازی، چگونگی عملکرد این محصول، بررسی سازگاری با محصولات دیگر شرکت VMWare، انواع مدل های طراحی و موارد استفاده از آن در زیرساخت های مختلف ارائه خواهد شد.

|

|

گزیدهای از وبینار تحلیل بدافزار گزیدهای از وبینار تحلیل بدافزار

-معرفی نقش Endpoint Security در تهدیدات پیشرفته،

-بررسی ضعفها و نقاط قوت ابزارهای Endpoint Security

-بررسی نقش نیروی انسانی در شناسایی تهدیدات

-معرفی دوره تحلیل بدافزار

-آشنایی با پیشنیازها و سرفصلهای دوره.

|

|

-معرفی نقش Endpoint Security در تهدیدات پیشرفته،

-بررسی ضعفها و نقاط قوت ابزارهای Endpoint Security

-بررسی نقش نیروی انسانی در شناسایی تهدیدات

-معرفی دوره تحلیل بدافزار

-آشنایی با پیشنیازها و سرفصلهای دوره.

|

|

در این وبینار توضیحات کلی در مورد چیستی و جایگاه محصول VMWare VSAN،،پیش نیازهای پیاده سازی، چگونگی عملکرد این محصول، بررسی سازگاری با محصولات دیگر شرکت VMWare، انواع مدل های طراحی و موارد استفاده از آن در زیرساخت های مختلف ارائه خواهد شد. در این وبینار توضیحات کلی در مورد چیستی و جایگاه محصول VMWare VSAN،،پیش نیازهای پیاده سازی، چگونگی عملکرد این محصول، بررسی سازگاری با محصولات دیگر شرکت VMWare، انواع مدل های طراحی و موارد استفاده از آن در زیرساخت های مختلف ارائه خواهد شد.

|

در این وبینار ابتدا ضمن بررسی سیر تکاملی تهدیدات سایبری از حدود دو دهه گذشته تا کنون، به بررسی ابعاد و ویژگی های تهدیدات پیشرفته پرداخته می شود. در ادامه، چالش های موجود در مواجهه با این تهدیدات مورد بحث و بررسی قرار می گیرد. بخش اصلی ارایه، مربوط به معرفی مدل های تشریح تهدیدات Kill Chain و MITRE ATT@CK است که امروزه به عنوان یکی از ملزومات مواجهه با تهدیدات سایبری پیشرفته مورد استفاده قرار می گیرد. در این وبینار ابتدا ضمن بررسی سیر تکاملی تهدیدات سایبری از حدود دو دهه گذشته تا کنون، به بررسی ابعاد و ویژگی های تهدیدات پیشرفته پرداخته می شود. در ادامه، چالش های موجود در مواجهه با این تهدیدات مورد بحث و بررسی قرار می گیرد. بخش اصلی ارایه، مربوط به معرفی مدل های تشریح تهدیدات Kill Chain و MITRE ATT@CK است که امروزه به عنوان یکی از ملزومات مواجهه با تهدیدات سایبری پیشرفته مورد استفاده قرار می گیرد.

|

در این وبینار ابتدا ضمن بررسی سیر تکاملی تهدیدات سایبری از حدود دو دهه گذشته تا کنون، به بررسی ابعاد و ویژگی های تهدیدات پیشرفته پرداخته می شود. در ادامه، چالش های موجود در مواجهه با این تهدیدات مورد بحث و بررسی قرار می گیرد. بخش اصلی ارایه، مربوط به معرفی مدل های تشریح تهدیدات Kill Chain و MITRE ATT@CK است که امروزه به عنوان یکی از ملزومات مواجهه با تهدیدات سایبری پیشرفته مورد استفاده قرار می گیرد. در این وبینار ابتدا ضمن بررسی سیر تکاملی تهدیدات سایبری از حدود دو دهه گذشته تا کنون، به بررسی ابعاد و ویژگی های تهدیدات پیشرفته پرداخته می شود. در ادامه، چالش های موجود در مواجهه با این تهدیدات مورد بحث و بررسی قرار می گیرد. بخش اصلی ارایه، مربوط به معرفی مدل های تشریح تهدیدات Kill Chain و MITRE ATT@CK است که امروزه به عنوان یکی از ملزومات مواجهه با تهدیدات سایبری پیشرفته مورد استفاده قرار می گیرد.

|

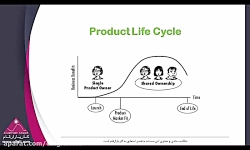

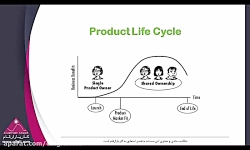

قسمت دوم وبینار مدیریت محصول چابک با اسکرام (Professional Scrum Product Owner) بسیاری از پروژه های نرم افزاری در اغلب موارد دچار تاخیر در زمانبندی از برنامه می شوند و در نهایت محصول دیر و یا ناقص به مصرف کننده نهایی می رسد، از نقاط کلیدی موفقیت پروژه هاست که در متد اسکرام توسط نقشی به نام مالک محصول تکمیل می شود، هدف از این وبینار بررسی مفاهیم کلیدی و پایه ای اسکرام همراه با تمرکز بر نقش مالک محصول اسکرام می باشد. قسمت دوم وبینار مدیریت محصول چابک با اسکرام (Professional Scrum Product Owner) بسیاری از پروژه های نرم افزاری در اغلب موارد دچار تاخیر در زمانبندی از برنامه می شوند و در نهایت محصول دیر و یا ناقص به مصرف کننده نهایی می رسد، از نقاط کلیدی موفقیت پروژه هاست که در متد اسکرام توسط نقشی به نام مالک محصول تکمیل می شود، هدف از این وبینار بررسی مفاهیم کلیدی و پایه ای اسکرام همراه با تمرکز بر نقش مالک محصول اسکرام می باشد.

|

در این وبینار به معرفی دوره CCNA Collaboration خواهیم پرداخت. در ابتدا به موضوع دوره ، نحوه دریافت Certificate و اعتبار آن می پردازیم و سپس سرفصل های دوره را مرور می کنیم. همچنین در ادامه به اطلاعات فنی قابل ارائه در دوره آموزشی و معرفی محصولات سیسکو در این زمینه خواهیم پرداخت. در این وبینار معرفی سرویس های CUCM- CUIC- UCCX - Finesse- Jabber- Soft Phone انجام خواهد پذیرفت. در این وبینار به معرفی دوره CCNA Collaboration خواهیم پرداخت. در ابتدا به موضوع دوره ، نحوه دریافت Certificate و اعتبار آن می پردازیم و سپس سرفصل های دوره را مرور می کنیم. همچنین در ادامه به اطلاعات فنی قابل ارائه در دوره آموزشی و معرفی محصولات سیسکو در این زمینه خواهیم پرداخت. در این وبینار معرفی سرویس های CUCM- CUIC- UCCX - Finesse- Jabber- Soft Phone انجام خواهد پذیرفت.

|

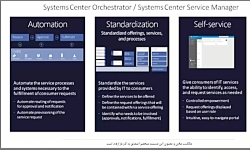

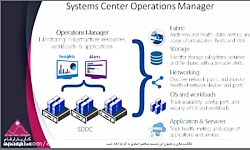

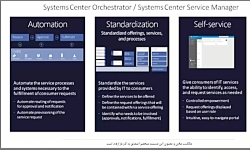

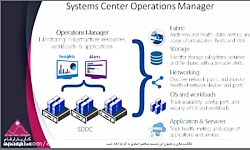

مایکروسافت جهت توانمندسازی تیم های فناوری اطلاعات در مدیریت بهینه شبکه های کامپیوتری، مجموعه ابزارهای System Center را ارائه دادکه هر کدام به تنهایی قادر به رفع بسیاری از مشکلات حال حاضر شبکه های بزرگ و پیچیده می باشند. بخش دوم وبینار معرفی محصولات مایکروسافت سیستم سنتر، بررسی قابلیت ها و توانایی ها و مزیت های استفاده از آن در سازمان ها که توسط کاریارارقام برگزار گردیده را مشاهده بفرمایید. مایکروسافت جهت توانمندسازی تیم های فناوری اطلاعات در مدیریت بهینه شبکه های کامپیوتری، مجموعه ابزارهای System Center را ارائه دادکه هر کدام به تنهایی قادر به رفع بسیاری از مشکلات حال حاضر شبکه های بزرگ و پیچیده می باشند. بخش دوم وبینار معرفی محصولات مایکروسافت سیستم سنتر، بررسی قابلیت ها و توانایی ها و مزیت های استفاده از آن در سازمان ها که توسط کاریارارقام برگزار گردیده را مشاهده بفرمایید.

|

معرفی محصولات مایکروسافت سیستم سنتر ، بررسی قابلیت ها و توانایی ها و مزیت های استفاده از آن در سازمان معرفی محصولات مایکروسافت سیستم سنتر ، بررسی قابلیت ها و توانایی ها و مزیت های استفاده از آن در سازمان

در عصر حاضر با توجه به گستردگی و پیچیدگی شبکه های کامپیوتری صنعت IT وارد مرحله جدیدی از راهبری , نگهداری و مدیریت شده است. از این رو نیاز به یک سیستم جامع و یکپارچه که بتوان به صورت متمرکز و نظام یافته تمامی اجزای شبکه را راهبری , نگهداری و مدیریت کرد احساس میشود.

شرکت مایکروسافت در سال 2012 میلادی به منظور توانمند سازی هرچه بهتر تیم های فناوری اطلاعات در مدیریت بهینه شبکه های کامپیوتری تصمیم به ارائه مجموعه ابزارهای System Center گرفت که این مجموعه شامل محصولات بسیار متنوعی است که هر کدام به تنهایی قادر به رفع بسیاری از مشکلات حال حاضر شبکه های بزرگ و پیچیده می باشند ، همچنین این مجموعه ابزار به امر روانسازی و ارائه سرویس های بهتر به کاربران نهایی نیز نقش به سزایی ایفا می کنند.

|

(تحلیل و مقایسه ی فایروال های نسل جدید) Comparison of Next Generation Firewalls قست دوم وبینار برگزار شده با عنوان: معرفی و مقایسه ی NGFW های سطح اول دنیا از قبیل PaloAlto ، Checkpoint، Cisco، Juniper، Fortinetcdigit.com

|

|

(تحلیل و مقایسه ی فایروال های نسل جدید) Comparison of Next Generation Firewalls در این وبینار به معرفی و مقایسه ی NGFW های سطح اول دنیا از قبیل PaloAlto ، Checkpoint، Cisco، Juniper، Fortinet و غیره میپردازیم.

|

شاید واژه بیت کوین شنیدیدودوست داریدبدانید که بیت کوین چیست و چه کاربردهایی دارد. بیت کوین (Bitcoin) یک ارز دیجیتال و مجازی در فضای اینترنت است که چند سالی است توجه بسیاری از افراد را به خود جلب کرده است. قست دوم فیلم وبینار بیت کوین است که توسط کاریارارقام برگزار شده. شاید واژه بیت کوین شنیدیدودوست داریدبدانید که بیت کوین چیست و چه کاربردهایی دارد. بیت کوین (Bitcoin) یک ارز دیجیتال و مجازی در فضای اینترنت است که چند سالی است توجه بسیاری از افراد را به خود جلب کرده است. قست دوم فیلم وبینار بیت کوین است که توسط کاریارارقام برگزار شده.

|

شاید واژه بیت کوین شنیدیدودوست داریدبدانید که بیت کوین چیست و چه کاربردهایی دارد. بیت کوین (Bitcoin) یک ارز دیجیتال و مجازی در فضای اینترنت است که چند سالی است توجه بسیاری از افراد را به خود جلب کرده است. این فیلم وبینار بیت کوین است که توسط کاریارارقام برگزار شده. شاید واژه بیت کوین شنیدیدودوست داریدبدانید که بیت کوین چیست و چه کاربردهایی دارد. بیت کوین (Bitcoin) یک ارز دیجیتال و مجازی در فضای اینترنت است که چند سالی است توجه بسیاری از افراد را به خود جلب کرده است. این فیلم وبینار بیت کوین است که توسط کاریارارقام برگزار شده.

|

وبینار برنامه ریزی استراتژیک امنیت SANS 514قسمت دوم

امروزه برآورده سازی الزامات امنیت،یکی ازاصلی ترین وظایف واحدهای فناوری اطلاعات است ولازم است وظایف،فعالیتهاوپروژه هادرقالب راهبردی روشن،عملی وقابل درک درنزد صاحبان کسب وکارتوسط روسای ارشدامنیت تبیین شود.این دوره جهت کمک به پاسخگوئی این نیاز امنیت سایبری تدوین و تدارک شده است. امروزه برآورده سازی الزامات امنیت،یکی ازاصلی ترین وظایف واحدهای فناوری اطلاعات است ولازم است وظایف،فعالیتهاوپروژه هادرقالب راهبردی روشن،عملی وقابل درک درنزد صاحبان کسب وکارتوسط روسای ارشدامنیت تبیین شود.این دوره جهت کمک به پاسخگوئی این نیاز امنیت سایبری تدوین و تدارک شده است.

|

وبینار برنامه ریزی استراتژیک امنیت SANS 514قسمت اول

امروزه برآورده سازی الزامات امنیت،یکی ازاصلی ترین وظایف واحدهای فناوری اطلاعات است ولازم است وظایف،فعالیتهاوپروژه هادرقالب راهبردی روشن،عملی وقابل درک درنزد صاحبان کسب وکارتوسط روسای ارشدامنیت تبیین شود.این دوره جهت کمک به پاسخگوئی این نیاز امنیت سایبری تدوین و تدارک شده است.

|

|

تهدیدات امنیت سایبری درصنعت روبه افزایش است.جهت امنیت سازمانهاچه تدبیری بایداندیشید این فیلم قسمت دوم وبینارامنیت درسیستمهای کنترل صنعتی اسکادا (ICS/SCADA Security Essentials) میباشدکه توسط کاریارارقام برگزارشده. برای آموزش ومشاوره دوره

|

|

باتوجه به اینکه فناوری های رمزنگاری روزبه روز محبوبیت بیشتری پیدامی کند، امروزه نیاز به فراگیری فناوری بلاک چین بیشتراحساس می شود. دراین راستا بامفاهیم زنجیره های بلوکی، نسل های پیدایش این زنجیره و ویژگی های شبکه بلاکچین با رویکرد تغییر درکسب و کار های سنتی می پردازیم. این وبینارجهت آشنایی شمابامبانی بلاکپین ودفاتر کل توزیع شده توسط کاریار ارقام برگزار گشته است.

|

|

درگذشته مدرک CCNP Security بر اساس تجهیزات امنیتی مانند Firewall و IPS طراحی شده بود اما در ویرایش جدید آن شرکت سیسکو اقدام به طراحی این دوره به تفکیک تکنولوژیهای امنیتی بکار رفته در بلوکهای مختلف شبکه کرده است. این وبینار براساس همین

|

|

قسمت دوم وبینار دبیگ دیتا Big Data (کلان داده) اصطلاحی رایج که رشدودردسترس بودن داده، چه ساختارمندوچه غیرساختارمند،راتوصیف کرده وممکن است به اندازه اینترنت برای کسب وکارمهم باشد.زیراداده های بیشتربه تحلیل های دقیقترمی انجامد. تحلیل های دقیقتروتصمیم گیریهای مطمئن وبهتر،وکارایی بیشتر عملیات، کاهش هزینه هامی شود.

|

|

تهدیدات امنیت سایبری درصنعت روبه افزایش است.جهت امنیت سازمانها چه تدبیری باید اندیشید این فیلم وبینار امنیت در سیستمهای کنترل صنعتی اسکادا (ICS/SCADA Security Essentials) می باشد که توسط کاریارارقام برگزار شده. برای آموزش و مشاوره دوره به شرکت

|

|

بیگ دیتا Big Data (کلان داده) چیست؟ اصطلاحی رایج که رشد و دردسترس بودن داده، چه ساختارمند و چه غیرساختارمند، را توصیف کرده وممکن است به اندازه اینترنت برای کسب وکارمهم باشد.زیراداده های بیشتر به تحلیل های دقیق تر می انجامد. تحلیل های دقیق تر وتصمیم گیریهای مطمئن وبهتر،وکارایی بیشتر عملیات، کاهش هزینه هامی شود.

|

|

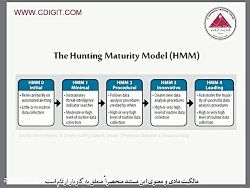

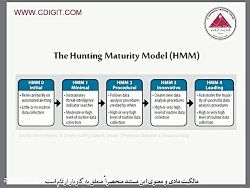

صرف نظرازاینکه درکدام زمینه امنیت-دفاع یانفوذفعالیت میکنید،یادگیری مفاهیمThreat Hunting و Threat Intelligence امری ضروریست.یک متخصص امنیت نمیتواند بدون دانش کامل ازتکنیکهای نفوذ،ازسازمان دربرابرحملات سایبری محافظت کند.بهمین صورت،دانستن تکنیکهای تشخیص حمله هم برای یک تست نفوذگرحرفه ای الزامیست. قسمت دوم وبینارباهدف آشنایی باتهدیدات سایبری

|

|

صرف نظرازاینکه درکدام زمینه امنیت-دفاع یانفوذفعالیت میکنید،یادگیری مفاهیمThreat Hunting و Threat Intelligence امری ضروریست.یک متخصص امنیت نمیتواند بدون دانش کامل ازتکنیکهای نفوذ،ازسازمان دربرابرحملات سایبری محافظت کند.بهمین صورت،دانستن تکنیکهای تشخیص حمله هم برای یک تست نفوذگرحرفه ای الزامیست. این وبینارباهدف آشنایی باتهدیدات سایبری توسط

|

وبینار آشنایی با 20 کنترل حیاتی امنیت SANS 566

شرکت SANS بهترین مرکز ارائه کننده خدمات امنیت در دنیا می باشد. وبینار رایگان برگزار شده توسط کاریارارقام باعنوان "آشنایی با 20 کنترل حیاتی امنیت " بر اساس دوره SANS sec 566 کلیه این کنترل ها را مورد بررسی قرار داده است.

|

|

یکی از اهداف کاریارارقام بالابردن سطح علمی افرادومتخصصان علاقمند به حوزه فناوری اطلاعات میباشد، ازاینروبابرگزاری سمینارووبینارهای رایگان سعی برآشنایی شما بادوره های تخصصی فناوری اطلاعات رادارد. دراین فیلم وبینار شمابابرنامه نویسی پایتون وتوسعه برنامه های تحت وب بافریمورک جنگو آشنامیشوید

|

|

برگزاری وبینار رایگان. معرفی اجمالی دوره های امنیت و بررسی سیلابس دوره CEH+ Kali - توسط کاریارارقام #ویدئوی_آموزشی https://t.me/cdigit

|

|

|

امروزه بحث امنیت در تمام حوزه ها از اهمیت بالایی برخوردار بوده و در مورد سیستم عامل هم این اهمیت دوچندان می شود زیرا هم خود سیستم عامل و هم سرویسی که بر روی این سیستم عامل در حال اجرا است تحت الشعاع قرار میگیرد. بنابراین در این دوره سعی شده تا راههای جلوگیری از آسیب پذیری بر روی سیستم عامل لینوکس توضیح داده شود و مباحث پایه ای همانند بررسی و ایجاد انواع مجوز های دسترسی ، پیکیربندی فایروال مورد بررسی قرار گیرد.

امروزه بحث امنیت در تمام حوزه ها از اهمیت بالایی برخوردار بوده و در مورد سیستم عامل هم این اهمیت دوچندان می شود زیرا هم خود سیستم عامل و هم سرویسی که بر روی این سیستم عامل در حال اجرا است تحت الشعاع قرار میگیرد. بنابراین در این دوره سعی شده تا راههای جلوگیری از آسیب پذیری بر روی سیستم عامل لینوکس توضیح داده شود و مباحث پایه ای همانند بررسی و ایجاد انواع مجوز های دسترسی ، پیکیربندی فایروال مورد بررسی قرار گیرد.

یک زنجیره بلوکی از اطلاعات را تصور کنید که حاوی اطلاعات خیلی مهمی هست و اطلاعات شما هم جزو آن میباشد. جدای از اینکه چه اطلاعاتی را ارسال میکنید, باید اطمینان حاصل کنید که این اطلاعات به دست فرد یا افراد مورد نظر شما بدوم هیچ دخل و تصرفی برسد.

یک زنجیره بلوکی از اطلاعات را تصور کنید که حاوی اطلاعات خیلی مهمی هست و اطلاعات شما هم جزو آن میباشد. جدای از اینکه چه اطلاعاتی را ارسال میکنید, باید اطمینان حاصل کنید که این اطلاعات به دست فرد یا افراد مورد نظر شما بدوم هیچ دخل و تصرفی برسد. یک زنجیره بلوکی از اطلاعات را تصور کنید که حاوی اطلاعات خیلی مهمی هست و اطلاعات شما هم جزو آن میباشد. جدای از اینکه چه اطلاعاتی را ارسال میکنید, باید اطمینان حاصل کنید که این اطلاعات به دست فرد یا افراد مورد نظر شما بدوم هیچ دخل و تصرفی برسد.

یک زنجیره بلوکی از اطلاعات را تصور کنید که حاوی اطلاعات خیلی مهمی هست و اطلاعات شما هم جزو آن میباشد. جدای از اینکه چه اطلاعاتی را ارسال میکنید, باید اطمینان حاصل کنید که این اطلاعات به دست فرد یا افراد مورد نظر شما بدوم هیچ دخل و تصرفی برسد.

امروزه برآورده سازی الزامات امنیت،یکی ازاصلی ترین وظایف واحدهای فناوری اطلاعات است ولازم است وظایف،فعالیتهاوپروژه هادرقالب راهبردی روشن،عملی وقابل درک درنزد صاحبان کسب وکارتوسط روسای ارشدامنیت تبیین شود.این دوره جهت کمک به پاسخگوئی این نیاز امنیت سایبری تدوین و تدارک شده است.

امروزه برآورده سازی الزامات امنیت،یکی ازاصلی ترین وظایف واحدهای فناوری اطلاعات است ولازم است وظایف،فعالیتهاوپروژه هادرقالب راهبردی روشن،عملی وقابل درک درنزد صاحبان کسب وکارتوسط روسای ارشدامنیت تبیین شود.این دوره جهت کمک به پاسخگوئی این نیاز امنیت سایبری تدوین و تدارک شده است.

نظرات دانشجویان

بسیار بسیار از حضور در دوره های امنیت کاریار ارقام که با بالاترین سطح کیفیت آموزشی تدریس گردید، بهره مند گشتم. باتشکر از کلیه همکاران و اساتبد کاریار ارقام.

با گذراندن دوره های تخصصی سیسکو بصورت متوالی در کاریار ارقام، در مدت کوتاهی به تخصص لازم دست یافتم و از طریق ...

برخورد مناسب و حرفه ای پرسنل کاریار ارقام و محیط کاملا تخصصی از دلایل اصلی انتخاب من بود.

شهرت مدارک کاریار ارقام موجب شد بتوانم براحتی کار مناسب خود را پیدا نمایم.

سه دوره سیسکو را در مرکز آموزش کاریار ارقام گذرانده ام، هر سه دوره طبق زمانبندی اعلام شده تشکیل شدند و هر سه ...

مهمترین دلیل انتخاب من، سابقه طولانی در حوزه فناوری اطلاعات و محیط بسیار حرفه ای این شرکت بوده است.

یکی از دلایل من جهت انتخاب کاریار ارقام استفاده از لابراتوار مجهز سیسکو و سهولت دستیابی به لابراتوار و استادم ...

حسن شهرت شرکت و اساتید برجسته کاریار ارقام.

کاریابی برای دانشجویان و سابقه شرکت دلیل اصلی انتخاب من بود